Oft geht es nur noch um Schadensbegrenzung

Es ist der IT-technische Supergau, der einer bayerischen Gemeinschaftszahnarztpraxis im vergangenen Jahr widerfahren ist. Eine Mitarbeiterin öffnet am Montagmorgen eine E-Mail mit dem Titel „Terminvorschläge für die professionelle Zahnreinigung“. Im Anhang befindet sich eine Word-Datei mit den vermeintlichen Empfehlungen. Tatsächlich jedoch installiert sich ein Trojaner und beginnt die Netzwerke der Praxis-Computer auszukundschaften. Die Mitarbeiterin antwortet sogar noch auf die E-Mail: Sie bittet um Rückruf – der Anhang lasse sich nicht öffnen. Eine Antwort bekommt sie nie. Dafür dringt die Schadsoftware in das IT-System der Praxis ein und kopiert die Back-up-Daten. Die Praxis umfasst vier behandelnde Zahnärzte und 18 Angestellte mit einem Patientenstamm von rund 2.100 Personen.

Die Angreifer fordern eine Lösegeldsumme in Höhe von 10 Bitcoins (zu dem Zeitpunkt rund 220.000 Euro), zu zahlen innerhalb von zehn Tagen. In ihrer Verzweiflung überweist die Praxisführung den Betrag. Die Daten bekommt sie trotzdem nicht wieder. Gleichzeitig melden die Erpresser den Fall bei der zuständigen Datenschutzbehörde, die eine Abmahngebühr erhebt. Der Betrieb lag nach dem Vorfall zwei Wochen lang brach, über weitere Wochen hinweg konnte nur mit Einschränkungen gearbeitet werden. Und als wäre der finanzielle Schaden nicht bereits groß genug, muss die Arztpraxis den Betroffenen mitteilen, dass ihre Gesundheitsdaten gehackt worden sind. Etwa 40 Prozent der Patienten kehren daraufhin der Praxis den Rücken. Die Reputation ist zerstört. In der Folge zerbricht die Praxisgemeinschaft. Der Schaden von fast einer halben Million Euro ist viel zu hoch– eintreten konnte er nur, weil der Schutz vor dem Angriff zu schwach war.

Die Bedrohung ist so groß wie nie zuvor

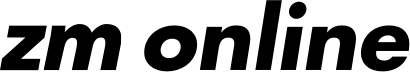

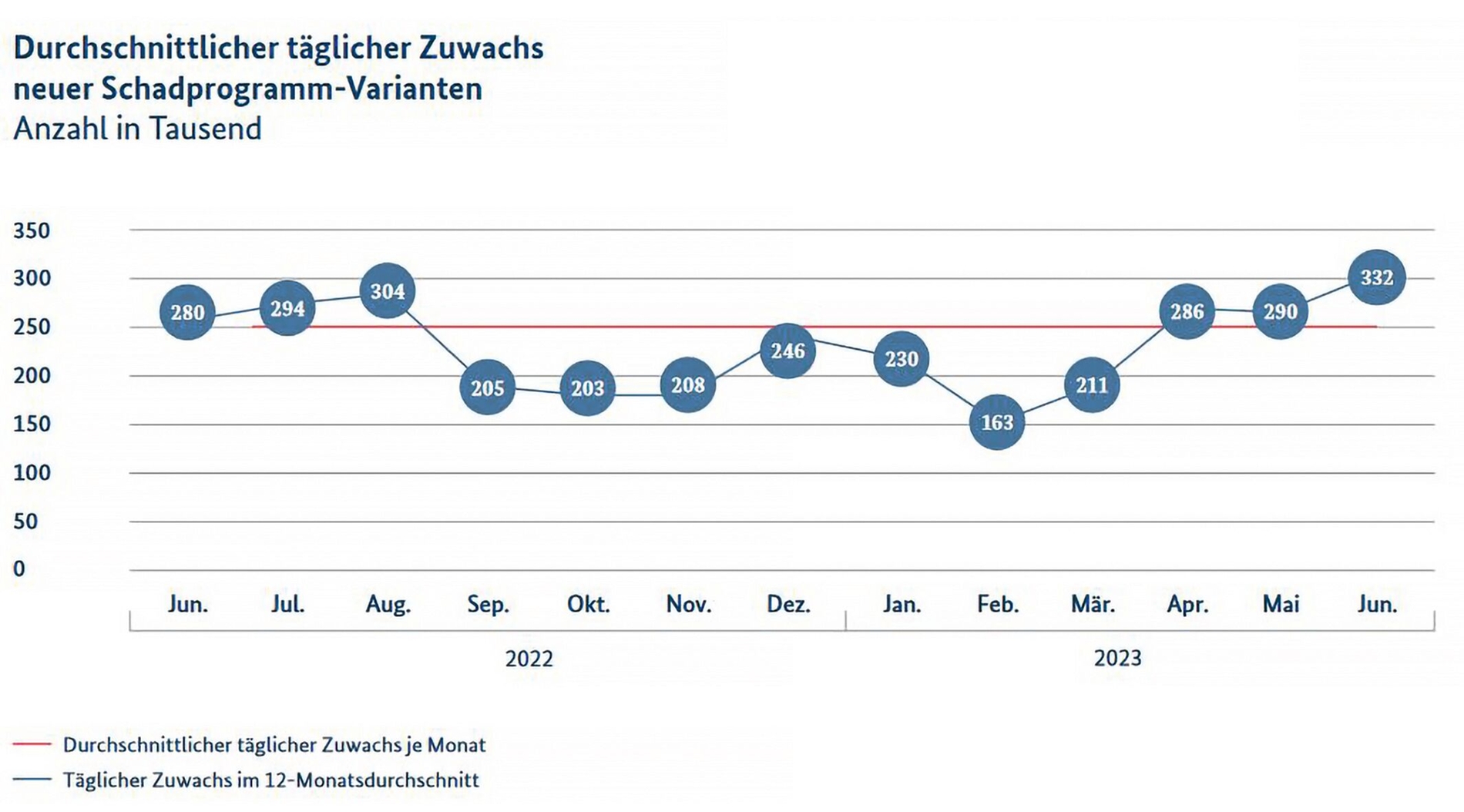

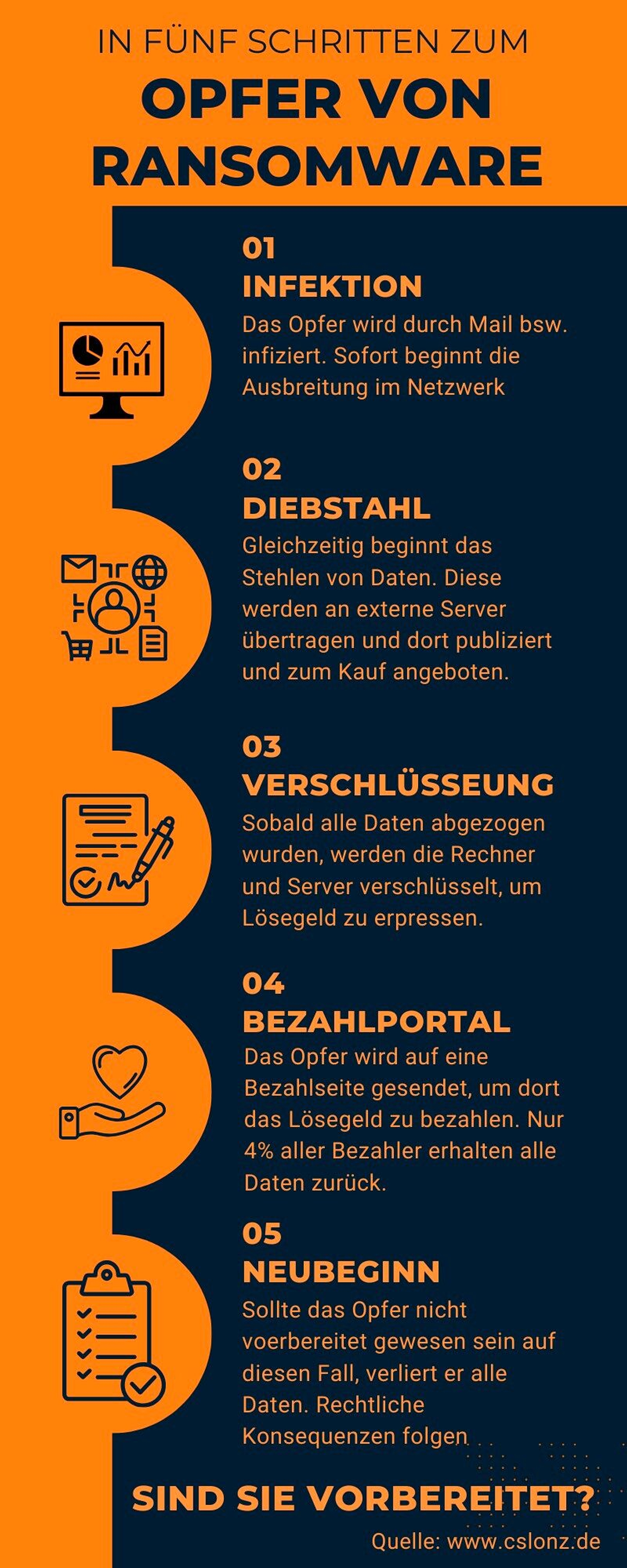

Die Bedrohung im Cyberraum ist so groß wie nie zuvor, meldet das Bundesamt für Sicherheit in der Informationstechnik (BSI) in seinem aktuellen Lagebericht von 2023. Ransomware ist dabei inzwischen die Hauptbedrohung. Bei diesen Angriffen handelt es sich um eine Form der digitalen Erpressung, wie im Fall der bayerischen Praxis. Die Angreifer nutzen Fehler wie eine falsche Bedienung, Fehlkonfigurationen, veraltete Softwareversionen oder mangelhafte Datensicherungen aus, um Systeme tiefgreifend zu infiltrieren und Daten zu verschlüsseln. Im Anschluss verlangen die Hacker für die Entschlüsselung der Daten ein Lösegeld.

Häufig geht die Erpressung noch mit der Drohung einer Veröffentlichung der Daten einher. Das Lösegeld, das meist in elektronischen Währungen gezahlt werden soll, fungiere in solchen Fällen auch als Schweigegeld, teilt das BSI mit. Kleine und mittlere Unternehmen wie Arzt- und Zahnarztpraxen wurden überproportional häufig angegriffen, zeigen die jüngsten Daten. „Cyberresilienz ist daher das Gebot der Stunde“, so der behördliche Hinweis.

Weil der Druck zur Schadensbegrenzung der Betroffenen nach einem Ransomware-Angriff enorm hoch ist, zahlen viele Opfer das geforderte Lösegeld in der Hoffnung, möglichst schnell wieder arbeitsfähig zu sein. So auch die bayerische Gemeinschaftspraxis. Es gebe jedoch keine Garantie dafür, dass die Erpresser die verschlüsselten Daten tatsächlich wieder freigeben oder diese tatsächlich löschen, geben die Experten vom BSI zu bedenken. Außerdem könne das vom Angreifer zur Verfügung gestellte Entschlüsselungstool fehlerhaft sein. Das BSI rät darum ausdrücklich von der Zahlung eines Lösegelds ab.

IT-Sicherheit kostet Geld, keine IT-Sicherheit kostet mehr Geld

Auch der IT-Experte Emanuel Lonz legt seinen Kunden ans Herz, in ein IT-Sicherheitssystem und die Betreuung zu investieren. Allzu oft werden er und sein Team gerufen, wenn das Kind schon in den Brunnen gefallen ist. Immer wieder findet er veraltete oder lückenhafte IT-Sicherheitssysteme in den Praxen vor. „Das ist häufig auf eine Mischung aus Unwissenheit und IT-Verdrossenheit zurückzuführen“, sagt Lonz. „Manche sind schlicht überfordert mit der Sache.“

Die drei Säulen des IT-Sicherheitskonzepts

Jeder Neukunde wird erst einmal als gefährdet eingestuft – bis bewiesen ist, dass die neuen Sicherheitsmaßnahmen greifen und das Netzwerk so aufgebaut ist, dass es laut aktuellem Technikstand keine Sicherheitslücken mehr gibt. Der zeitliche Aufwand für den Zahnarzt und das Team ist dabei mit in der Regel acht Stunden eher gering.

Regelmäßige Wartung des Systems: Ein Sicherheitskonzept ist nur so gut, wie es auf Stand gehalten wird. Das heißt, alle aktuellen Updates müssen zeitnah zur Veröffentlichung im Hintergrund laufen. Damit es nicht zu Problemen kommt, wird jedes Update vor der Installation getestet. Nach Freigabe steht am Wochenende nachts das Ausrollen an. Der Kunde hat somit keine Ausfallzeiten und die IT kann störungsfrei arbeiten.

Täglicher Support und Updates: Ein guter IT-Service ist immer erreichbar. Der tägliche Support entlastet die Praxis und die Arbeit bleibt nicht am Personal hängen.

Computersysteme Lonz

Lonz hat sich mit seinem IT-Sicherheitsunternehmen seit fast zwei Jahrzehnten auf die Betreuung und den Schutz sensibler Daten im Gesundheitswesen spezialisiert. Seither ist er rund um die Uhr im Einsatz – vorwiegend im Hintergrund, um die Praxis-Netze und PCs auf dem aktuellen Stand und somit abwehrfähig zu halten. Im Fall eines akuten Angriffs sind seine Mitarbeiter sofort ansprechbar und unterstützen bei der Reaktion. Oft ist in diesem Moment die Sorge groß und Aktionismus kommt auf. Lonz' Rat lautet allerdings ganz klar: Prävention ist alles. Denn kommt es zu einer Cyber-Attacke, geht es oft nur noch um Schadensbegrenzung. „IT-Sicherheit kostet Geld. Keine IT-Sicherheit kostet mehr Geld. Viele Unternehmen haben das durch den Ernstfall lernen müssen. Auch, wenn es stets heißt: Aus Schaden wird man klug. Wir sagen: Mancher Schaden kann endgültig sein und dann sogar Existenzen ruinieren."

Da es immer mehr TI-Anwendungen und Datenschutzregelungen gibt, steigt auch der Bedarf an Sicherung und Sicherheit. Was passiert, wenn man darauf nicht reagiert, erfuhr auch die Zahnärztin Dr. Maike Winkler aus Hohenstein-Ernstthal. Sie betreibt seit 20 Jahren ihre Praxis. „In dieser Zeit – das wissen wir alle – sind viele technische Neuerungen, Systeme und Datenschutzregelungen eingeführt worden. Was dem Ziel der effizienteren Datenverarbeitung und Kommunikation dienen soll, ist leider allzu oft weder selbsterklärend noch störungsfrei. In meinem Arbeitsalltag habe ich keine Kapazitäten, mich tief in diese Materie einzuarbeiten, denn natürlich liegt mein Fokus an anderer Stelle", kritisiert sie.

Schließlich war sie mit der Praxis an einem ein Punkt, an dem IT-technisch nichts mehr ging. Die Hardware war veraltet, die Datensicherung lief per Hand über externe Festplatten, die täglich mit nach Hause genommen werden mussten und am Ende war auch noch ein Server ausgefallen. „Ich wollte mich um all das nicht mehr sorgen müssen, sondern einen einzigen Ansprechpartner haben, der sich um alles kümmert“, erklärt sie. Seit 2019 liegt die Betreuung ihrer Praxis in den Händen von Lonz, der ihr zunächst in der akuten Situation sehr schnell helfen konnte. Im Anschluss brachte er die Praxis auf den neuesten Stand der Technik. „Natürlich hat der Service auch seinen Preis. Aber die Entlastung ist es mir wert“, sagt Winkler.

So viel teurer kommt Sie ein Hackerangriff

Kosten für einen IT-Sicherheitsservice

monatliche Betreuung einer durchschnittlichen Arztpraxis mit einem Arzt: zwischen 450 und 600 Euro im Monat, inklusive aller Lizenzkosten für

Sicherheitssysteme, Passwortmanager, sichere E-Mail-Server etc. und Support-Flatrateeinmalige Onboarding-Kosten: etwa 4.000 Euro für Risikoabschätzung, Sicherheitsbegutachtung und den kompletten Umbau der IT-Sicherheit der Praxis

Kosten auf fünf Jahre: 31.000 bis 40.000 Euro

Im Gegensatz dazu bei einem Hackerangriff

(oftmals) neue IT inklusive Praxisserver: 8.0000 bis 10.000 Euro

Abmahnung durch Datenschutzbehörden: 5.000 bis 20.000 Euro

Kosten für IT-Forensiker und Neuaufbau der Praxis-Infrastruktur:

10.000 bis 30.000 EuroVerdienstausfall durch verlorene Daten und die fehlende Quartalsabrechnung: 50.000 bis 120.000 Euro

irreparabler Imageverlust durch fehlende Kunden: jährlich 50.000 bis 150.000 Euro

Kosten auf fünf Jahre: 120.000 bis 330.000 Euro

Computersysteme Lonz

Was muss man also tun, wie viel Zeit und Geld investieren, um die Praxis IT-sicher zu machen – und zu halten? Zuerst muss sich jede Praxis für ein Sicherheitskonzept entscheiden. Der zeitliche Aufwand für die Praxis beläuft sich laut Lonz auf sechs bis acht Stunden insgesamt. Dann ist das IT-System installiert, alle sind damit vertraut und weitere Updates laufen nur noch im Hintergrund. Die monatlichen Kosten für einen Rund-um-die-Uhr-Service liegen für eine Zahnarztpraxis durchschnittlicher Größe zwischen 450 und 600 Euro pro Monat, inklusive aller Lizenzen für Sicherheitssysteme, Passwortmanager, sichere E-Mail-Server und einer Support-Flatrate. Für das einmalige Onboarding von Inhaber und Team verlangen IT-Firmen etwa 4.000 Euro. Darin enthalten sind eine Risikoabschätzung, die Sicherheitsbegutachtung und der komplette Umbau der IT-Sicherheit der Praxis.

Dasselbe Passwort für alle ist eine Einladung für Hacker

„In jeder Zahnarztpraxis fließen täglich Datenströme mit Abrechnungs- und Patientendaten. Diese werden versandt und kommen auf den Servern der Praxis an. Das muss wirklich jedem bewusst sein und damit auch das Thema Sicherheit“, findet Lonz. Eine der größten Sünden sei aber nach wie, dass alle ein und dasselbe Passwort nutzen. „Passwörter werden häufig geklaut und im Darknet gehandelt. Das ist eine Einladung für Hacker: Sie müssen nur noch zugreifen.“ Weil Passwörter an allen Stellen in der Praxis benötigt werden, rät er zu einem Passwortverwaltungssystem. Das richtige Programm helfe dabei, ausschließlich sichere Passwörter zu verwenden. „Außerdem sind die guten Programme mit einer Erkennung gefälschter Webseiten ausgestattet, so dass man sich nicht fälschlicherweise auf einer gehackten oder kopierten Seite einloggt und Verbrecher dadurch Zugriffsdaten abgreifen können", betont Lonz.

Seiner Erfahrung nach haben die meisten Arzt- und Zahnarztpraxen ein Back-up-System, das vor vielen Jahren eingerichtet, aber dann nie wieder getestet wurde. „Niemand weiß, ob diese Back-ups im Schadensfall wirklich funktionieren. Bei unseren Neukunden aus dem vergangenen Jahr sind 84 Prozent ohne korrektes, funktionsfähiges Back-up zu uns gekommen. Unglaublich, wenn man sich vorstellt, dass hier alles verloren geht bei einem Angriff!“

Eine weitere Sicherheitslücke: Homeoffice. „Die meisten haben den Fall, dass der eine Mitarbeiter oder die andere Mitarbeiterin oder man selbst mal schnell noch für ein paar Arbeiten den Laptop mitnimmt. Nur ist das oft nicht im Sicherheitskonzept der Praxis bedacht worden“, sagt Lonz. Schnell ist man raus aus dem gesicherten Bereich und in einem unsicheren Netzwerk unterwegs. „VPN-Verbindungen sind längst nicht so sicher, wie man glaubt – vor allem, wenn diese nicht die modernsten Verschlüsselungen beherrschen.“

Eine weitere Sicherheitslücke: Homeoffice

Was es für den Arbeitsalltag bedeutet, wenn aufgrund eines Angriffs keine Abrechnungen mehr möglich sind und die Praxis-Website fremdgesteuert wird, weiß Zahnärztin Constanze Müller-Leißring aus Chemnitz. Mit der Vergrößerung ihrer Praxis richtete sie auch mehr PC-Arbeitsplätze ein. Und damit stellte sich auch die Aufgabe, ein stabil laufendes System zu etablieren. „Die Feststellung, dass ich ein eher schlecht laufendes System hatte beziehungsweise nicht gut genug geschützt war, kam für mich ziemlich plötzlich und war bitter. Patienten machten uns darauf aufmerksam, dass unsere Website wohl gehackt worden war. Die Landingpage war zwar noch zu erreichen, bei jedem weiteren Klick zeigte sich dann aber etwas, das hatte wirklich nichts mehr mit zahnmedizinischer Behandlung zu tun. Dass so etwas noch mal passieren könnte, machte mir Angst. Von Kolleginnen hörte ich von weiteren Hacker-Angriffen und von Erpressungen. Ob die wirklich Ernst machen oder sich nur einen Spaß erlauben, weiß man ja nicht“, erzählt sie. Dann war auch das Abrechnungssystem blockiert und damit der Geldfluss.

Die Praxis musste das IT-System umstellen, um auf den aktuellen IT-Stand zu kommen. Auch hier halfen Lonz und sein Team. Müller-Leißring: „Das hat alles seinen Preis, keine Frage. Und hier ist die Krux: Wir müssen unsere Praxen stemmen, immer mehr Aufgaben lösen und sicher auch an der einen oder anderen Stelle rechnen. Beim Thema E-Anwendungen und Datenschutz wird uns viel abverlangt. Dabei ist das nicht unser Metier, man unterschätzt das schnell. Ich habe den Eindruck, der Kreativität der Hacker sind keine Grenzen gesetzt.“ Auch deshalb gebe sie das Thema in die Hände von IT-Sicherheitsexperten. „Für die Rückendeckung investiere ich das Geld an der Stelle, um in Ruhe und effizient meiner Arbeit nachzukommen.“

Da Gesundheitsdaten dem höchstmöglichen Schutz unterliegen sollten, sind auch Hersteller und die gematik gefragt. Laut BSI wird der Gefährdungslage in der Telematikinfrastruktur (TI) in einem mehrstufigen Prinzip begegnet. In erster Linie liegt die Realisierung der IT-Sicherheit bei den Herstellern und Betreibern der jeweiligen Dienste und Komponenten: Sie müssen ihre Sicherheitsvorkehrungen gemäß den Vorgaben der gematik gestalten. Dienste und Komponenten unterliegen sowohl einem Zulassungsverfahren der gematik als auch einer sicherheitstechnischen Zertifizierung des BSI. Der laufende Betrieb wird durch das Cyber Emergency Response Team (CERT) der gematik überwacht, Sicherheitsvorfälle werden dem BSI gemeldet.

Im Zweifel einfach den Stecker ziehen

Kommt es zu einem Angriff auf die IT und sensible Daten sind in Gefahr, rät Lonz, direkt den IT-Dienstleister zu kontaktieren. Es sei übrigens kein gutes Zeichen, wenn dieser sich noch nicht selbst bei der Praxis gemeldet hat, denn dann habe die Überwachung versagt. „De facto zählt jede Sekunde, denn Rechner haben viel Leistung und die Verschlüsselung von Systemen geht rasant voran. Im Zweifel einfach die Sicherungen in der Praxis ziehen. Das sagen wir, wenn uns eine Praxis anruft, die gerade gehackt wird und kein Kunde ist“, erzählt Lonz. Den Angriff sofort zu beenden ist die effektivste Möglichkeit, Daten zu retten. Profis können dann forensisch die Daten retten, die noch nicht verschlüsselt wurden, was jedoch oft nur noch ein kleiner Teil ist. Dieser Prozess ist meist sehr schwierig, da täglich hunderttausende neue Trojaner auf den Markt kommen, die von Hackern gekauft und verwendet werden.

Auch Lonz rät übrigens eindringlich davon ab, Lösegeld zu bezahlen. Er verweist auf Statistiken von Sophos, wonach nur etwa vier Prozent aller Lösegeldzahler ihre Daten zurückbekämen. Die meisten erhielten sie gar nicht oder nur sehr unvollständig zurück. Das sei auch der Grund, warum man mit Hackern nicht verhandelt. „Solange es Menschen gibt, die Lösegeld bezahlen, werden Hacker dies gegen Unternehmen anwenden. Sobald sich aber alle darauf verständigen, das nicht mehr zu tun, fehlt das Druckmittel und die Angriffe hören auf", meint Lonz. Daher sei aktuell auch immer wieder in der Diskussion, ob das Zahlen von Lösegeld unter Strafe gestellt wird. Auch, wenn das rechtlich schwierig erscheint, der Gedanke ist nachvollziehbar und zeigt, wie hilflos Opfer meist sind. „Der neueste Clou ist, dass die Hacker selbst drohen, den Vorfall der Datenschutzbehörde zu melden. Das macht Opfern Angst und sie bezahlen, dabei sind sie ohnehin verpflichtet, den Vorfall anzuzeigen“, erklärt Lonz.

So gehen Sie vor

Einmal IT-Konzept aufstellen und einrichten. Dafür Schnittstellen und Datenströme definieren und das Konzept bei Änderungen immer wieder überprüfen.

Alle Mitarbeiter ins Boot holen und jährlich schulen zum Thema IT-Sicherheit.

Jedem Mitarbeiter eigene Zugangsdaten geben.

Komplexe und verschiedene Passwörter einrichten und mit einem Passwortsafe vor unbefugtem Zugriff sichern.

E-Mail-Server als Einfallstore entsprechend absichern, Spam-Filter und generell sichere E-Mail-Server nutzen.

Regelmäßige Software-Updates einspielen, aber nicht ungetestet – falls es nicht anders geht, zunächst einen PC updaten, zwei Tage warten und dann den Rest.

Eine entsprechende Fehlerkultur zulassen und gemachte Fehler im Team besprechen.

Lohnt sich denn eine Cyber-Versicherung?

Ob sich der Abschluss einer Cyber-Haftpflichtversicherung lohnt, kann nicht pauschal beantwortet werden, sagen Experten. Notwendig ist in jedem Fall ein individueller Risikocheck, damit die Schäden abgedeckt werden, die tatsächlich entstehen können. Auch sollte überprüft werden, welche Risiken bereits durch bestehende Versicherungen (zum Beispiel eine Praxis-Haftpflichtversicherung, eine Betriebsunterbrechungsversicherung oder eine Rechtsschutzversicherung) abgedeckt sind. Weitere Kriterien für eine Entscheidung sind unter anderem die Deckungssumme, Leistungsausschlüsse oder Selbstbehalte. Dennoch: Die meisten Versicherten bekommen nur einen Teil des Schadens ersetzt, weil sie nicht die entsprechenden Sicherheitsvorkehrungen getroffen haben, die laut Versicherungspolice hätten erfüllt sein müssen. In der Folge lehnt die Versicherung eine Regulierung des Schadens dann ab.

Wichtig ist das Bewusstsein, dass eine Cyber-Haftpflichtversicherung ein IT-Sicherheitskonzept nicht ersetzen kann. Häufig ist die Umsetzung der Inhalte der IT-Sicherheitsrichtlinie Voraussetzung dafür, dass überhaupt so eine Versicherung abgeschlossen werden kann oder im Schadensfall eine Schadensregulierung übernommen wird. Diese kann insofern immer nur eine Ergänzung sein, um die verbleibenden Restrisiken abzusichern.

Die Kassenzahnärztliche Bundesvereinigung (KZBV) und die Bundeszahnärztekammer (BZÄK) haben ihren Datenschutz- und Datensicherheits-Leitfaden für die Zahnarztpraxis-EDV aktualisiert. Dieser enthält auch Tipps, wie die Anforderungen an die IT-Sicherheit praxisnah und aufwandsarm umgesetzt werden können.